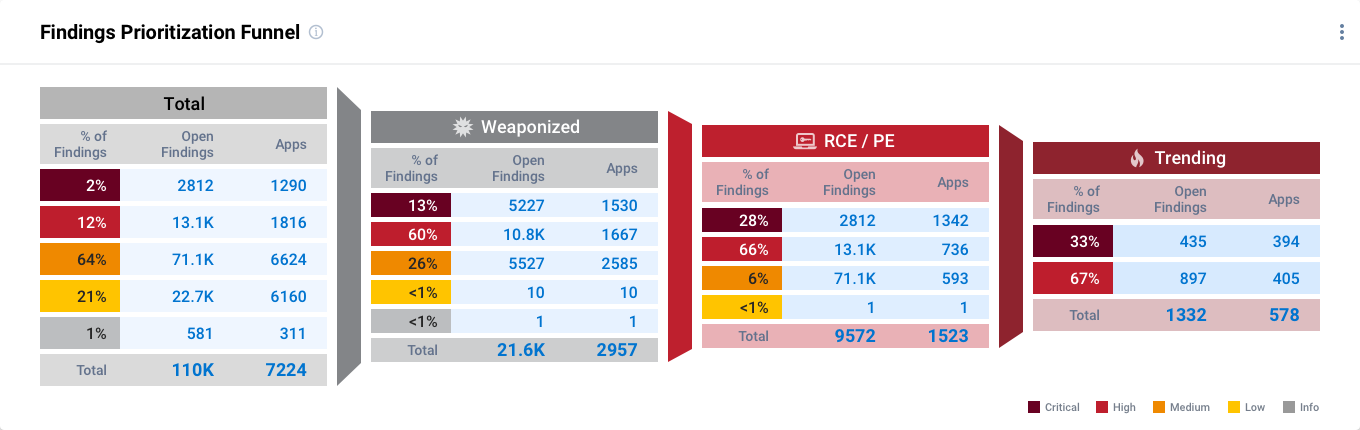

Prenez rapidement des décisions pertinentes concernant les éléments à développer pour corriger les vulnérabilités et les faiblesses, afin de renforcer la sécurité des applications internes et côté client.

Sources de données diverses

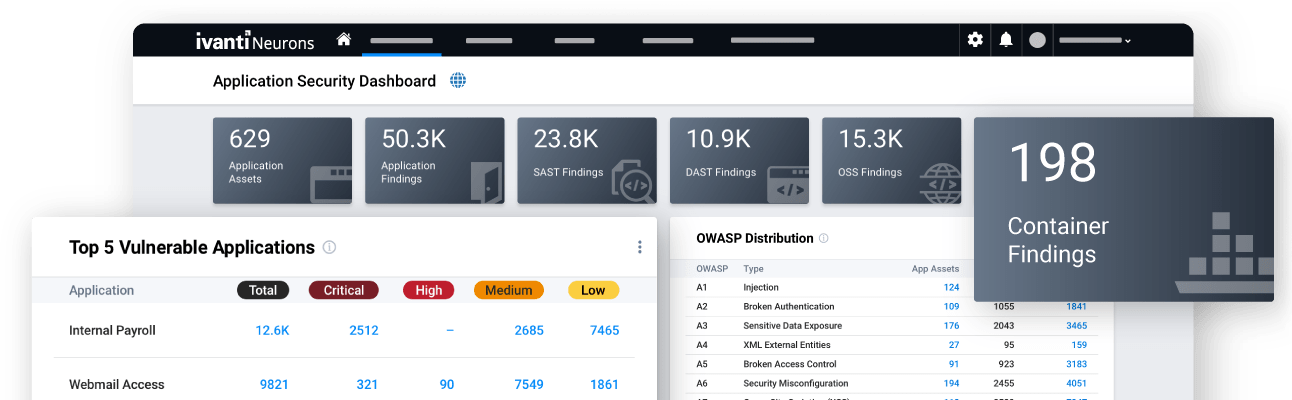

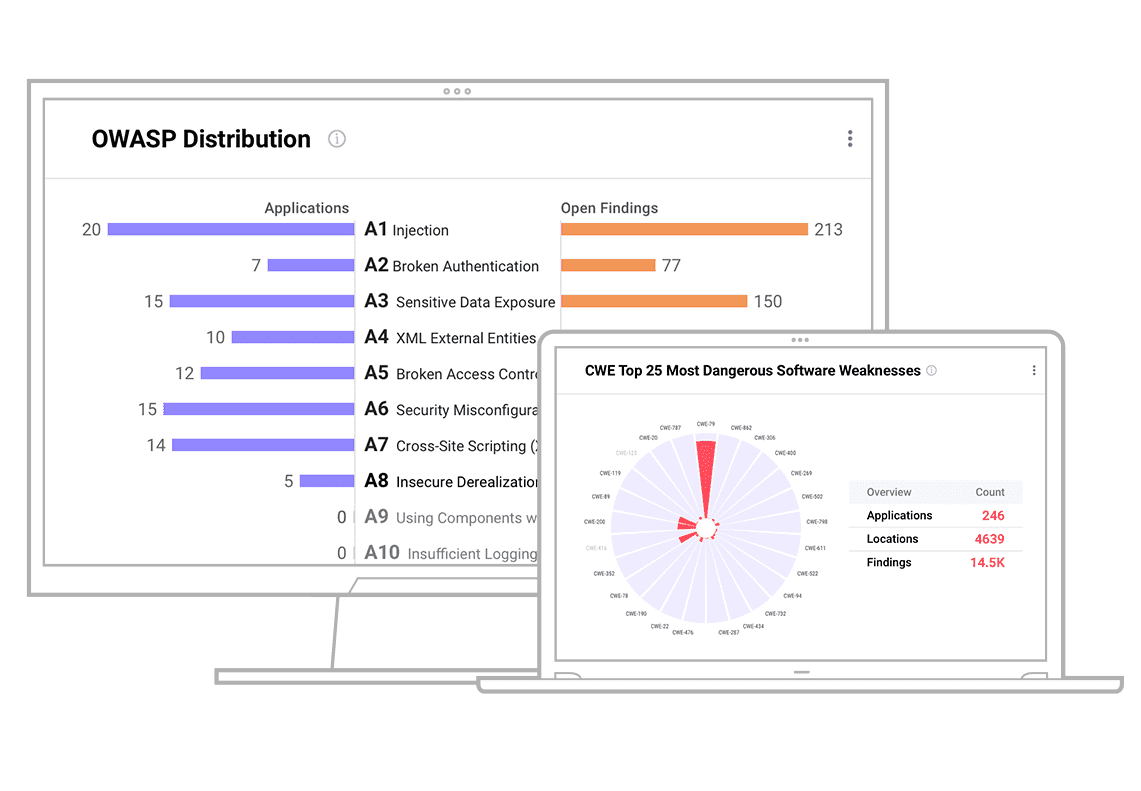

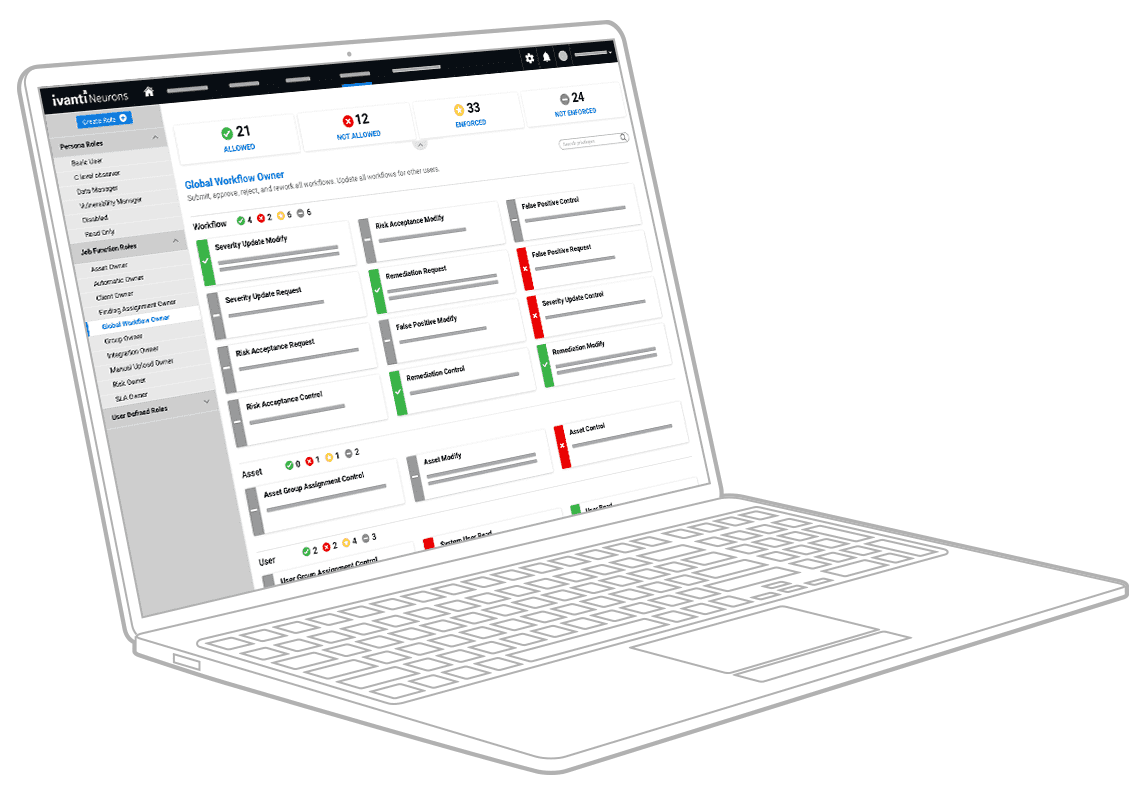

Obtenez une vue d'ensemble des risques, avec les données injectées depuis les analyseurs réseau (SAST, DAST, OSS, conteneur), les informations de vulnérabilité de plus de 100 sources, etc.