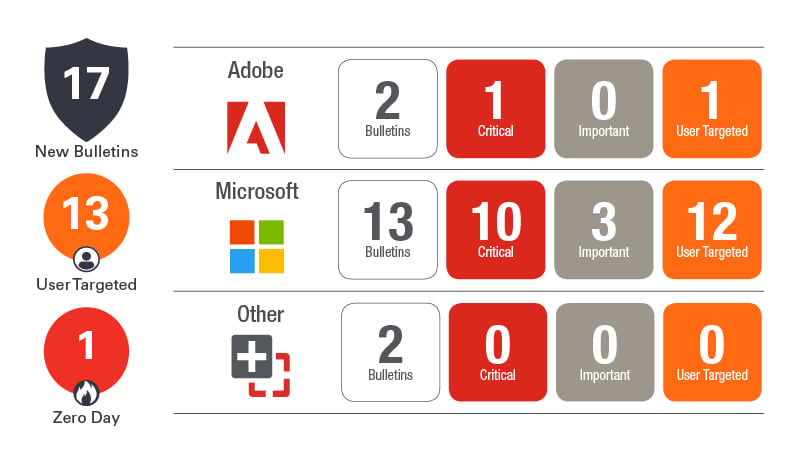

Ivanti Analyse des Patch Tuesday im Juni: Adobe im Schussfeld und Probleme mit der Microsoft Scripting Engine

Mit der Entdeckung der Zero-Day-Schwachstelle CVE-2018-5002 hat der Adobe Flash Player am 7. Juni von sich Reden gemacht. Die Schwachstelle, die bereits ausgenutzt wurde, konnte durch das Adobe Update APSB18-19 zeitnah geschlossen werden. Von daher sollte sich die meiste Aufregung mittlerweile gelegt haben. APSB18-19 enthält einen Fix für den Exploit sowie für drei weitere Schwachstellen. Unternehmen sollten sicherstellen, dass das Update ebenso zeitnah aufgespielt wird.

Microsoft hat zum Patch Tuesday im Juni insgesamt 12 Updates veröffentlicht, die 49 einzigartige Schwachstellen beheben. Die Updates betreffen eine ganze Bandbreite von Microsoft-Produkten, insbesondere die Windows Betriebssysteme, Office, SharePoint und den Internet Explorer sowie Edge.

Interessant dabei ist vor allem die Sicherheitslücke CVE-2018-8267, die das Unternehmen öffentlich gemacht hat. Es handelt sich um eine Schwachstelle in der Microsoft Scripting Engine, die alle unterstützten Versionen des Internet Explorer betrifft. Sie könnte es dem Angreifer ermöglichen, beliebigen Code im Kontext des aktuellen Benutzers auszuführen. Sollte dieser Benutzer ein Volladministrator sein, könnte der Angreifer weitgehend auf das System zugreifen. Bei einem normalen Nutzer könnten die Auswirkungen des Angriffs günstiger ausfallen.

Bei CVE-2018-8267 handelt es sich – wie schon öfters vorgekommen – um eine auf den Benutzer fokussierte Schwachstelle. Das bedeutet, dass ein Angreifer ihn nur davon überzeugen muss, eine speziell gestaltete Website zu besuchen, um den Angriff zu starten. Ein solcher Angriff würde in ein ActiveX-Steuerelement eingebettet sein, das als "sicher für die Initialisierung" gekennzeichnet ist – entweder in einer Anwendung oder einem Microsoft Office-Dokument, das die IE-Rendering-Engine hostet. Auch kompromittierte Websites, die von Nutzern bereitgestellte Inhalte wie Werbung akzeptieren, können einen Angriffsvektor darstellen.

Das Update von Microsoft für SharePoint Server enthält einige zusätzliche Empfehlungen: Das Unternehmen rät, den SharePoint-Konfigurationsassistenten unmittelbar nach einem SharePoint-Update auszuführen. Dieser Prozess aktualisiert das Datenbankschema, die Sicherheitseinstellungen, kopiert zusätzliche Dateien vom Installationsort in _app_bin für Webanwendungen und aktualisiert die Feature-Registrierungen in SharePoint.

Microsoft hat zum Patch Tuesday im Juni auch seine Meltdown- und Spectre-Mitigation aktualisiert, um die Schwachstellen von Spectre Variant 4 (CVE-2018-3639) zu beheben. Es handelt sich um eine Serie von acht zusätzlichen Spectre-Schwachstellen, die vor einigen Wochen entdeckt wurden und die einen durchaus bemerkenswerten Store Bypass ermöglichten. Ähnlich wie zur letzten Runde von Meltdown and Spectre Fixes rät Microsoft, die Betriebssystem-Updates anzuwenden, die neuesten Mikrocode-Firmware-Updates aufzuspielen und dann die Mitigation für die Variante 4 einzuschalten. Allerdings: Microsoft warnt ausdrücklich vor möglichen Leistungseinbußen.

Hier die Ivanti Tipps in diesem Monat:

- Sofern Sie es noch nicht getan haben, besorgen Sie sich das Flash-Update so schnell wie möglich.

- Die Updates für Microsoft Betriebssysteme und den IE sind in diesem Monat besonders wichtig.

- Informieren Sie sich bei Ihrem Hardware-Hersteller über die neuesten Firmware-Updates.

- Schalten Sie die Mitigation für Spectre Variant 4 ein und testen Sie Ihre Systeme auf Leistungseinbußen.