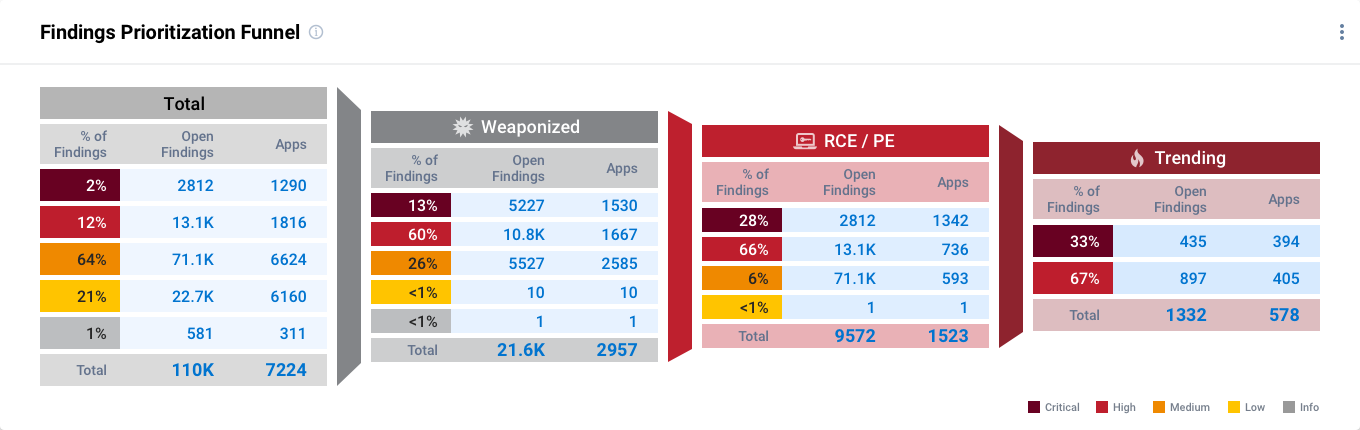

Tome decisiones rápidas e informadas sobre hacia dónde orientar el desarrollo para solucionar las vulnerabilidades y deficiencias con el fin de mejorar la seguridad de las aplicaciones internas y dirigidas a los clientes.

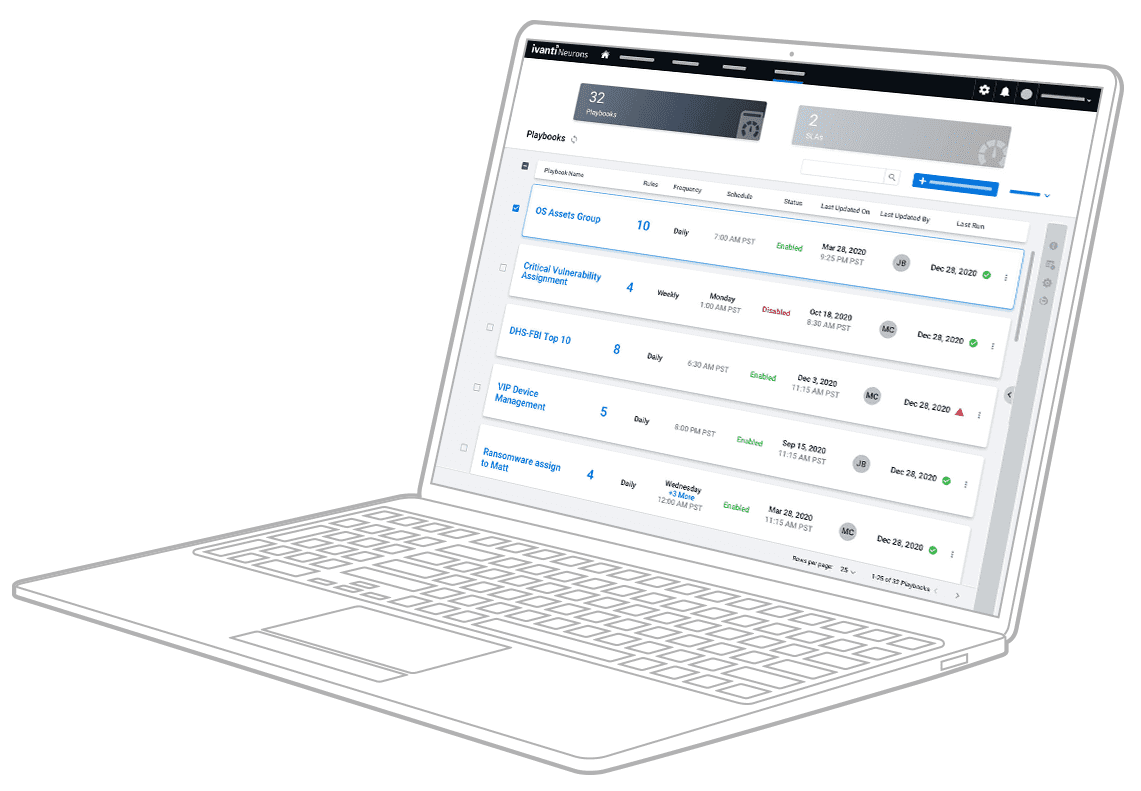

Diversas fuentes de datos

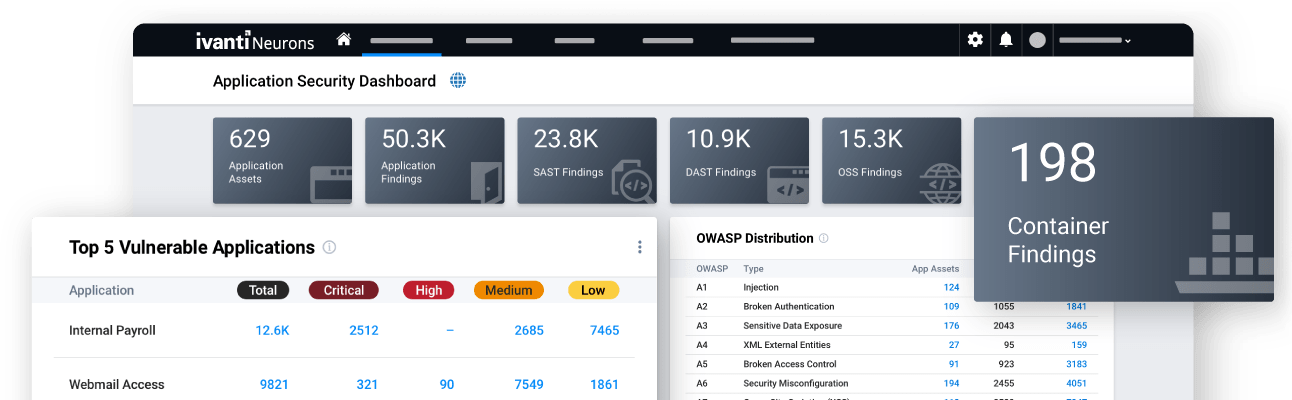

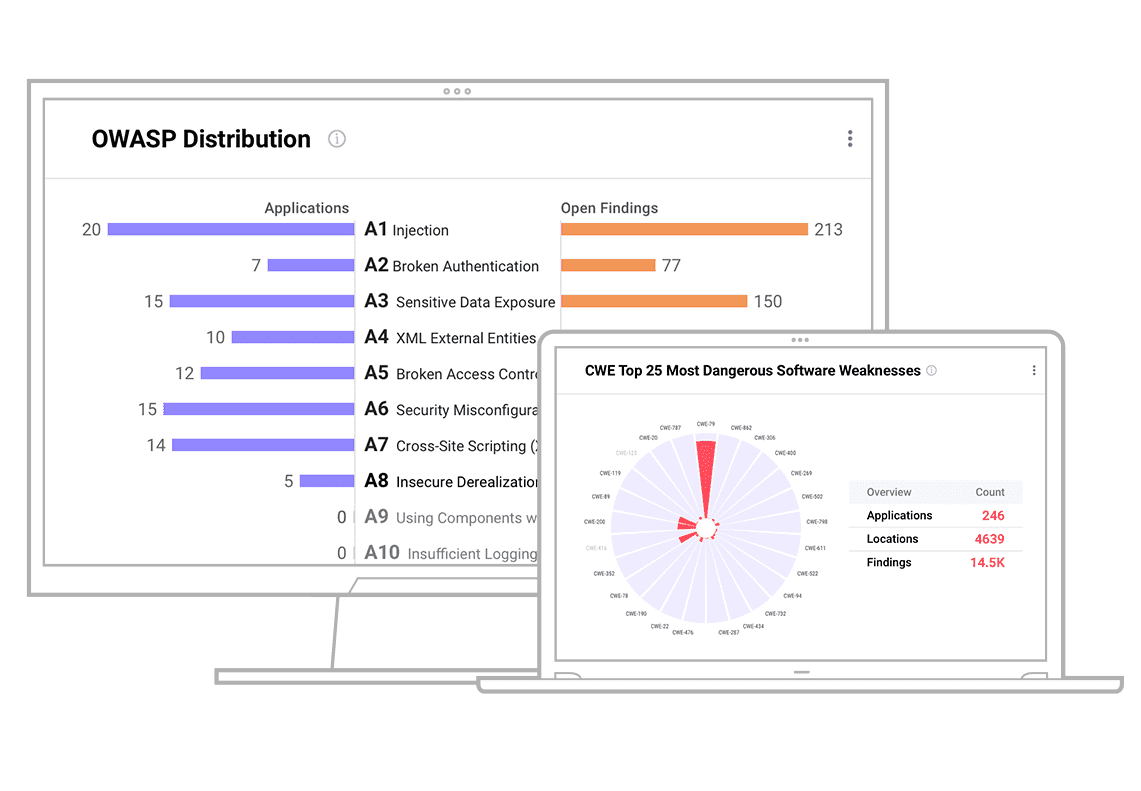

Consiga una perspectiva amplia del ciberriesgo mediante datos obtenidos de escáneres de aplicaciones (SAST, DAST, OSS, contenedor), hallazgos de vulnerabilidades de más de 100 fuentes, etcétera.