Con Microsoft Endpoint Configuration Manager es posible que su software de Microsoft esté cubierto. ¿Pero qué ocurre con todas esas aplicaciones externas como Adobe Acrobat Flash y Reader, Google Chrome, Mozilla Firefox y Oracle Java? Son un 86 por ciento de todas las vulnerabilidades de software y son las aplicaciones y complementos de navegador que los hackers atacan más. ¿Cómo supervisar, remediar e informar sobre todas sus vulnerabilidades sin tener que arruinarse o crear problemas para el departamento de TI?

Caso de uso

Potenciar Microsoft Endpoint Configuration Manager con la gestión de parches de terceros

¿Cómo conseguir una cobertura de parches completa con MEM?

¿Cómo conseguir una cobertura de parches completa con MEM?

Con Microsoft Endpoint Configuration Manager es posible que su software de Microsoft esté cubierto. ¿Pero qué ocurre con todas esas aplicaciones externas como Adobe Acrobat Flash y Reader, Google Chrome, Mozilla Firefox y Oracle Java? Son un 86 por ciento de todas las vulnerabilidades de software y son las aplicaciones y complementos de navegador que los hackers atacan más. ¿Cómo supervisar, remediar e informar sobre todas sus vulnerabilidades sin tener que arruinarse o crear problemas para el departamento de TI?

Una Configuración Simplificada

Escalabilidad Incorporada

Un mayor rendimiento de la inversión

No es nuevo. Simplemente mejorado.

Ivanti Patch for Configuration Manager usa su infraestructura de gestión de parches y consola de MEM para parchear sus aplicaciones más vulnerables. Nuestro complemento se instala en cuestión de minutos. Lo único que debe hacer es elegir qué publicar de nuestro extenso catálogo y los parches aparecen junto a las actualizaciones de Microsoft. Puede usar los sistemas y el flujo de trabajo que ya conoce y nuestra solución se escala junto el MEM.

Características y capacidades

Parchee todo el software con la herramienta que conoce

Usted tiene MEM y le funciona. ¿Y si pudiera añadir un parches completos externos sin añadir infraestructura o formación?

Native Patch Management Plug-in

No necesita desplegar servidores o agentes adicionales o usar una consola diferente. Además, la instalación es fácil, rápida y verifica su configuración de MEM para lograr una experiencia de usuario mejor.

Parcheado Automatizado

Nuestra solución comprueba automáticamente las últimas definiciones del parche. También puede configurarlo para que publique nuevos parches automáticamente. Incluso tiene una lógica que caduca parches reemplazados y ayuda a instalar parches difíciles como Java.

Catálogo de Parches Galardonado

Seleccione y publique parches de un catálogo complejo de vendedores, incluyendo Adobe, Apple, Citrix, Google, Mozilla, Oracle y muchos más.

Equipo de Investigación Experto

Nuestros ingenieros de contenidos de parches dedican incontables horas a garantizar que todos los parches se han probado minuciosamente antes de lanzarlos. Proteja su entorno con éxito: aprovéchese de nuestros años de experiencia entregando datos de parches precisos y oportunos.

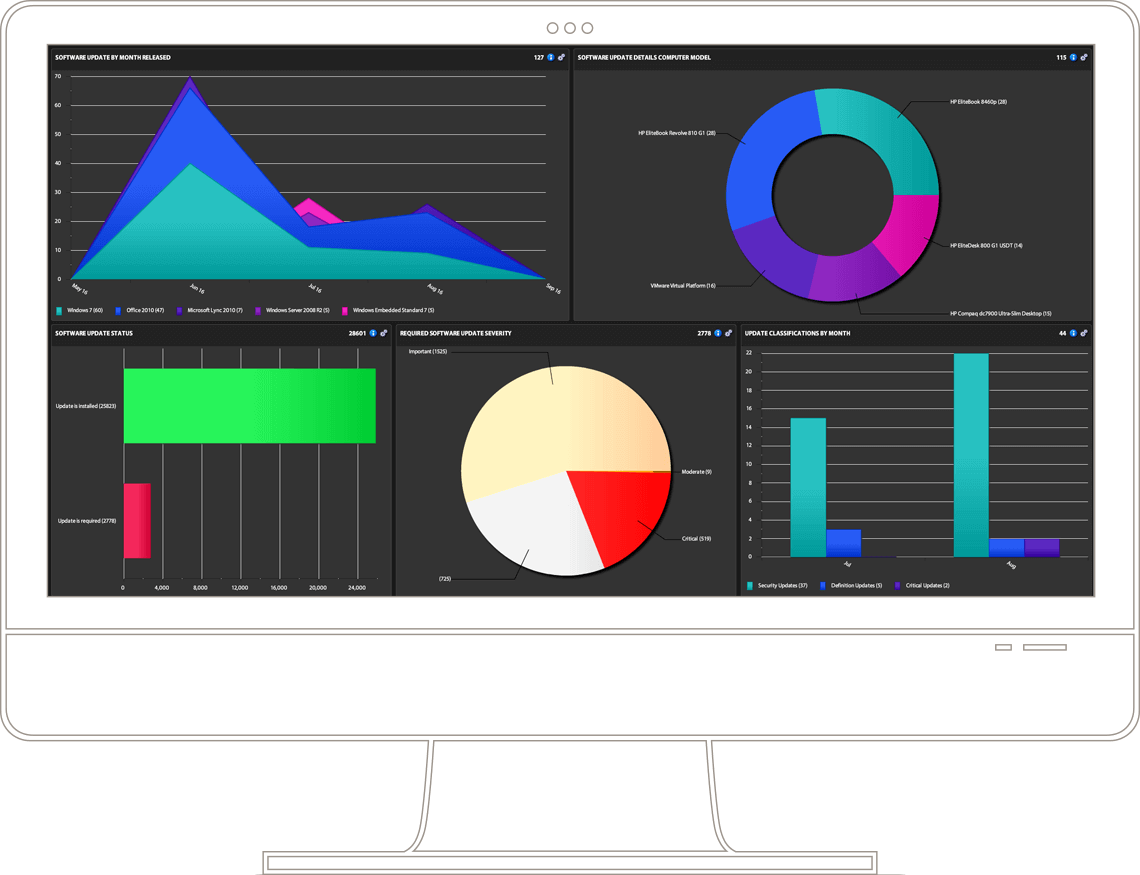

Características de Informes Integradas

¿Cómo demostrar el cumplimiento de parches en toda su organización? Mediante las características de informes dentro de MEM que usted ya conoce, puede ver y verificar la entrega e instalación de parches externos.

Parches Personalizados

Edite y personalice parches individuales para cumplir con directivas específicas de la empresa. Publique metadatos de los parches de forma separada, para informes de cumplimiento y solicitudes de auditoría o para ver si un parche debe desplegarse completamente.