Mise en oeuvre de stratégies basées sur les risques

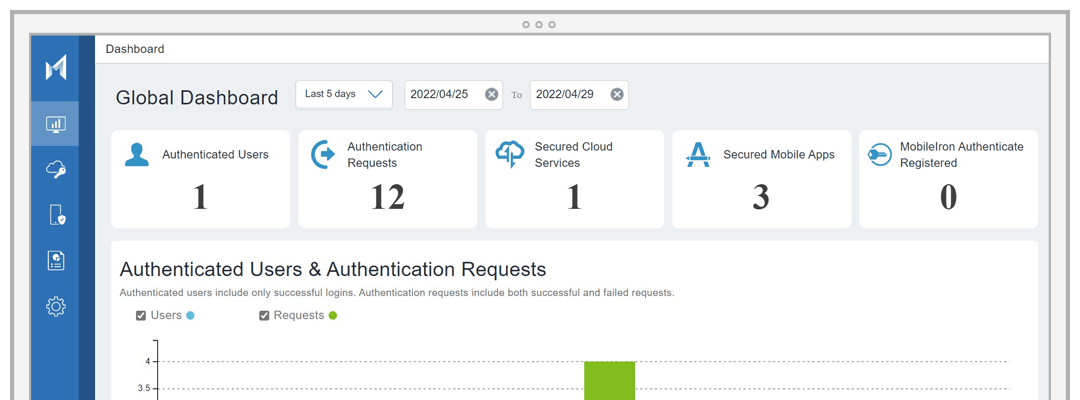

Appliquez des stratégies intelligentes basées sur les risques pour empêcher les utilisateurs, postes client, applis ou services non autorisés de se connecter aux services Cloud de l'entreprise.

- Prenez en charge une authentification sans stress via le ZSO et le MFA.

- Prenez des décisions de contrôle d'accès pertinentes en fonction de l'utilisateur, du poste client, de l'appli, du service, de la situation géographique, du réseau, etc.

- Protégez-vous des attaques mobiles grâce aux fonctions intégrées de défense contre les menaces.