Avec Microsoft Endpoint Configuration Manager et Intune, vos logiciels Microsoft sont couverts. Mais qu'en est-il des applications tierces comme Adobe Acrobat Flash et Reader, Google Chrome, Mozilla Firefox et Oracle Java ? Elles représentent 86 % des vulnérabilités des logiciels et ce sont les applications et les extensions de navigateur que les pirates visent le plus souvent. Comment effectuer le suivi de toutes vos vulnérabilités, comment les corriger et comment générer des rapports les concernant, sans que votre budget crève le plafond et sans maux de tête pour le département IT ?

Cas d'utilisation

Etendre Microsoft Endpoint Configuration Manager avec la gestion des correctifs tiers

Comment assurer une couverture complète de la gestion des correctifs avec MEM ?

Configuration simplifiée

Évolutivité intégrée

Meilleur ROI

Ce n'est pas nouveau. Seulement plus efficace.

Ivanti Patch pour MEM exploite votre infrastructure et votre console de gestion des correctifs MEM existantes pour appliquer des correctifs à vos applications les plus vulnérables. Notre plug-in s'installe en quelques minutes. Il vous suffit de choisir les éléments à publier dans notre catalogue complet et les paquets s'affichent aux côtés des mises à jour Microsoft. Vous utilisez les systèmes et les workflows que vous connaissez parfaitement, et notre solution évolue en même temps que MEM.

Caractéristiques et capacités

Appliquez des correctifs à tous vos logiciels avec un outil que vous connaissez bien

Vous utilisez MEM et cela vous convient bien. Alors, que pensez-vous d'y ajouter des fonctions complètes de gestion des correctifs tiers, sans infrastructure ni formation supplémentaire ?

Plug-in de gestion native des correctifs

Vous n'avez pas besoin de déployer des serveurs ou des agents supplémentaires, ni d'utiliser une console autre que MEM. De plus, l'installation est facile et rapide, avec vérification de votre configuration MEM pour une meilleure expérience utilisateur.

Application automatisée des correctifs

Notre solution recherche automatiquement les dernières versions de correctif. Vous pouvez également la configurer afin de publier automatiquement les nouveaux correctifs. Il existe même une logique qui fait expirer les correctifs qui ont été remplacés par une nouvelle version et qui vous aide à installer les correctifs complexes, comme Java.

Catalogue de correctifs primé

Sélectionnez et publiez des correctifs depuis un catalogue complet de fournisseurs, incluant Adobe, Apple, Citrix, Google, Mozilla, Oracle et bien d'autres.

Équipe de recherche experte

Nos ingénieurs de contenu de correctifs passent de longues heures à s'assurer que tous les correctifs sont entièrement testés avant d'être mis à votre disposition. Sécurisez votre environnement avec succès : tirez avantage de nos nombreuses années d'expérience pour fournir des données de correctif précises et pertinentes.

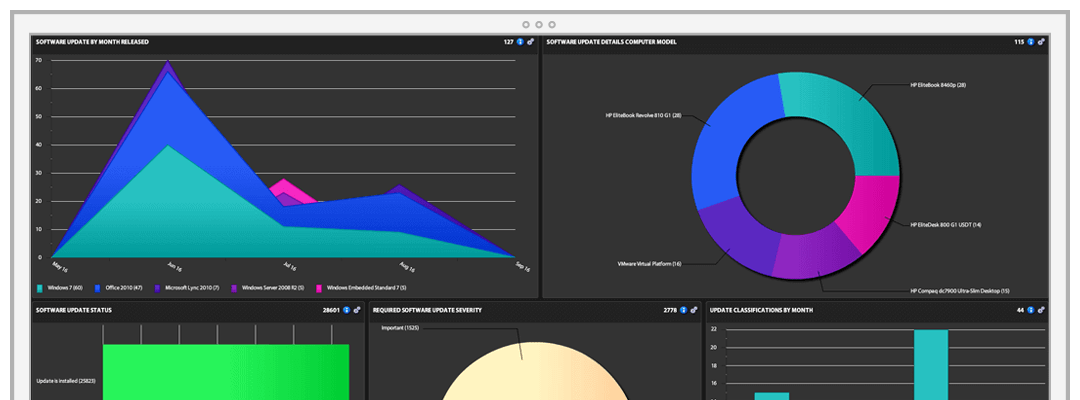

Fonctions de reporting intégrées

Comment prouver la conformité des correctifs dans l'ensemble de l'entreprise ? Utilisez les fonctions de reporting de MEM que vous connaissez déjà pour afficher et vérifier la distribution et l'installation des correctifs tiers.

Correctifs personnalisés

Modifiez et personnalisez chaque correctif pour répondre aux stratégies spécifiques de l'entreprise. Publiez les métadonnées de correctif séparément pour vos rapports de conformité et vos audits, ou pour déterminer si un correctif doit être entièrement déployé.